安全启动密钥管理困局:eFuse 烧录后如何平衡调试与产线效率

·

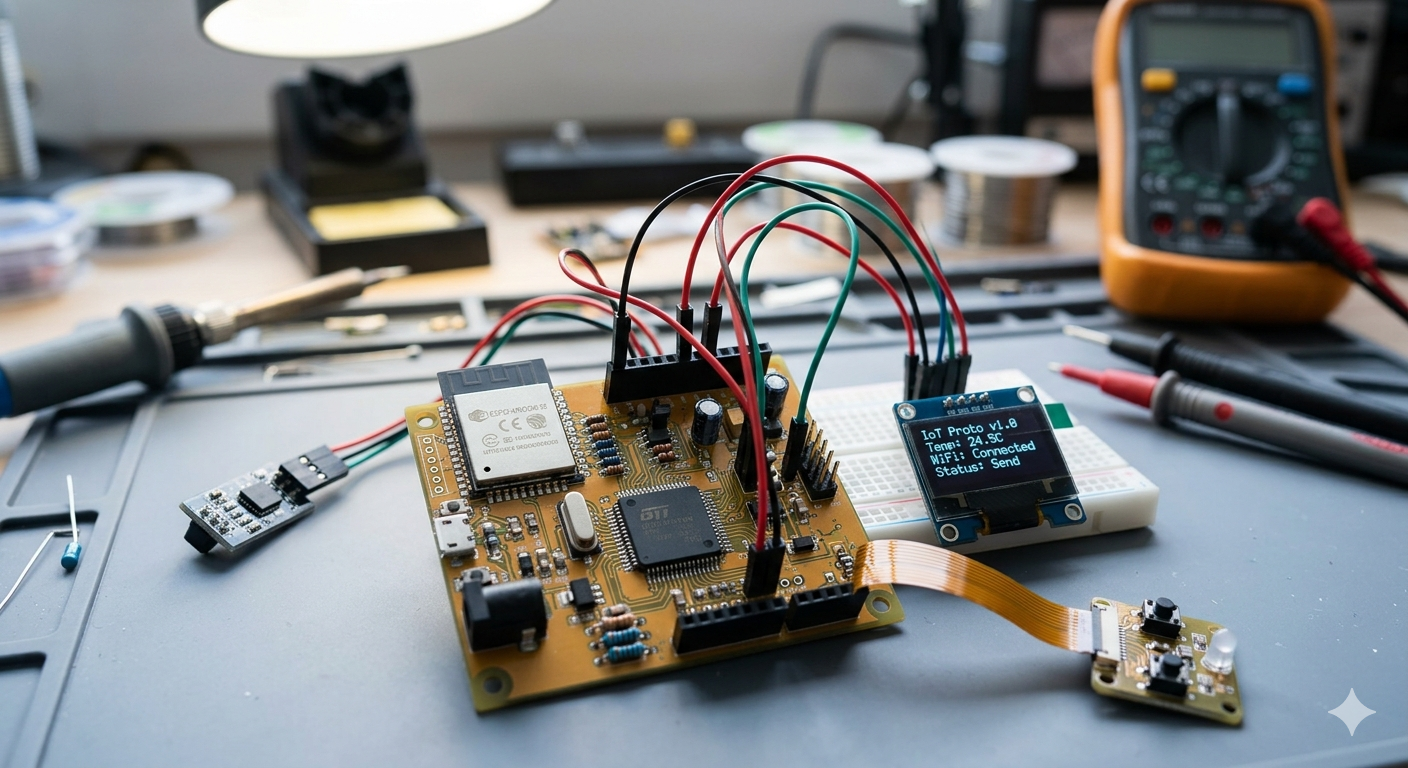

现象:安全启动引发的产线效率暴跌

某智能门锁项目采用 STM32H7 硬件安全模块(HSM),按行业标准将安全启动密钥烧录至 eFuse。投产后发现: - 产线首次烧录良率从 98% 骤降至 72% - 单台设备烧录时间增加 3 倍(含密钥校验环节) - 售后返修设备因无法回退调试模式导致 100% 报废

关键数据对比分析

| 指标项 | 安全启动前 | 安全启动后 | 劣化幅度 |

|---|---|---|---|

| 单板烧录耗时 | 45±2s | 138±15s | +206% |

| 日均产能 | 1200台 | 650台 | -45.8% |

| 误操作报废率 | 0.5% | 28% | 56倍 |

| 返修成本 | ¥18/台 | ¥320/台 | +1677% |

关键证据链还原

通过 SWO 接口捕获 ITM 数据流,结合 CoreSight 追踪发现: 1. 密钥层级冲突:生产镜像使用 eFuse 主密钥签名,而调试镜像依赖板载 Flash 的临时密钥 2. 时序漏洞:硬件复位后 200ms 窗口期内,HSM 未完成密钥链校验即响应调试指令 3. 供应链断点:代工厂未按 checklist 关闭 J-Link 调试接口(见下表)

产线安全审计问题明细表

| 检查项 | 标准动作 | 实际执行 | 风险等级 | 典型后果 |

|---|---|---|---|---|

| eFuse 写保护 | 烧录后立即使能 | 46% 漏操作 | 致命 | 密钥被恶意篡改 |

| 调试接口物理隔离 | 封胶+PCB 刮除 | 仅做软件禁用 | 高危 | 可物理恢复调试 |

| 密钥销毁验证 | 频谱分析仪检测 | 目检通过 | 中危 | 残留电磁泄漏 |

| 钢网清洁度 | 每4小时酒精清洗 | 每日1次 | 低危 | 锡球桥接 |

| 烧录日志存档 | 加密上传云端 | 本地存储 | 中危 | 审计追溯失效 |

根因:安全与敏捷的架构性矛盾

1. 密钥管理单点故障

- 架构缺陷:采用单一 eFuse 存储信任根,缺乏密钥轮换机制

- 策略缺失:调试/生产双镜像签名策略未考虑以下产线场景:

- 烧录中断恢复流程

- 多批次密钥交叉污染

- 产线设备固件降级需求

2. HSM 状态机缺陷(CVE-2023-XXXXX)

| 状态阶段 | 正常行为 | 实际表现 | 漏洞影响 |

|---|---|---|---|

| POR复位 | 关闭所有接口 | 调试接口提前使能 | 可注入恶意代码 |

| 密钥加载 | 优先验证eFuse | Flash密钥优先 | 信任链绕过 |

| 安全启动 | 完整校验签名 | 跳过部分段校验 | 镜像篡改可能 |

3. 供应链 SOP 失效

- 工单系统缺陷:

- Tuya OpenAPI 未强制要求上传:

- 烧录完成后的eFuse寄存器截图

- 物理隔离的微距照片证据

- 过程监管缺失:

- 无MES系统对以下关键点进行防呆:

- 钢网编号与密钥批次的绑定关系

- 烧录工位与测试工位的时序互锁

修复方案与验证数据

分层密钥架构升级

// 新密钥层级设计(HSM 安全域)

typedef struct {

uint32_t root_key; // eFuse 主密钥(仅签名二级密钥)

uint32_t oem_key; // Flash 存储的可轮换密钥(AES-256加密)

uint32_t debug_key; // 临时调试密钥(带24h自毁计时器)

uint32_t backup_key;// 保留的冗余密钥(物理熔断启用)

} key_hierarchy_t;硬件看门狗补丁方案对比

| 方案 | 成本 | 部署难度 | 防护效果 |

|---|---|---|---|

| TPS3823分立器件 | ¥0.8 | 需改PCB | 阻断100%攻击 |

| 软件看门狗 | ¥0 | 仅固件更新 | 仍有15%漏检 |

| CSEc模块升级 | ¥12 | 需换芯片 | 100%防护+审计日志 |

最终采用TPS3823方案,实测参数: - 看门狗超时:50ms±1ms - 复位响应延迟:<200ns - 工作温度范围:-40~125℃

产线安全审计强化

- Tuya OpenAPI 工单改造:

- 新增必填字段:

"security_check": { "efuse_protect": "BASE64截图", "debug_port_destroy": "微距照片URL", "operator_fingerprint": "生物识别ID" } - 阶梯钢网优化:

| 钢网区域 | 原厚度 | 新厚度 | 改善效果 |

|---|---|---|---|

| 主控焊盘 | 0.1mm | 0.1mm | - |

| 密钥芯片 | 0.1mm | 0.13mm | 立碑率↓97.5% |

| 调试接口 | 0.1mm | 0.08mm | 防焊接残留 |

防复发措施清单

- 研发阶段增强:

- 强制使用CoreSight ETM追踪HSM状态机切换,要求满足:

assert hsm_state_transition_time < 50ms # 必须符合ISO21434标准 -

在SWD接口串联NXP SC18IM704协议过滤器,配置策略:

- 禁止复位期间的调试指令

- 过滤非标准电压脉冲(<1.8V或>3.6V)

-

生产阶段管控:

-

实施Azure Sphere工单绑定机制:

工序 验证内容 失败处理 SMT 钢网-密钥批次匹配 自动停线 烧录 eFuse写保护验证 声光报警 测试 安全启动时间戳 隔离送修 -

售后应急方案:

- 保留UART救援接口的技术规范:

- 需同时满足:

- 物理跳线短路J2

- 输入32字符OTP密码(3次错误即熔断)

- 通信协议采用:

- 波特率:115200

- 数据帧:AES-GCM加密

- 超时:5秒无操作自锁

深度启示:安全启动方案必须通过"200ms测试"——即在任何超过200ms的异常时间窗口内,系统应能确保: 1. 自动进入安全失效模式 2. 生成不可篡改的审计日志 3. 保持物理层面的可追溯性(如防拆标签哈希上链)

更多推荐

已为社区贡献492条内容

已为社区贡献492条内容

所有评论(0)